Razumijevanje tehnika probijanja lozinki koje hakeri koriste kako bi širom otvorili svoje mrežne račune izvrstan je način da se osigura da vam se to nikad ne dogodi.

zašto moj gumb Windows ne radi

Svakako ćete uvijek trebati promijeniti lozinku, a ponekad i hitnije nego što mislite, ali ublažavanje krađe sjajan je način da budete na vrhu sigurnosti svog računa. Uvijek se možete uputiti www.haveibeenpwned.com da biste provjerili jeste li u opasnosti, ali jednostavno razmišljanje o tome da je vaša lozinka dovoljno sigurna da vas ne bi hakirali loše je razmišljanje.

Kako bismo vam pomogli razumjeti kako hakeri dobivaju vaše lozinke - sigurne ili na neki drugi način - sastavili smo popis deset najboljih tehnika razbijanja lozinki koje koriste hakeri. Neke od dolje navedenih metoda zasigurno su zastarjele, ali to ne znači da se još uvijek ne koriste. Pažljivo pročitajte i naučite protiv čega se ublažiti.

Deset tehnika za probijanje lozinki koje koriste hakeri

1. Rječnik napada

Rječnički napad koristi jednostavnu datoteku koja sadrži riječi koje se mogu naći u rječniku, pa je stoga i njegovo jednostavno ime. Drugim riječima, ovaj napad koristi upravo one riječi koje mnogi ljudi koriste kao lozinku.

Pametno grupiranje riječi poput letmein ili superadministratorguy neće spriječiti da se vaša lozinka na taj način provali - pa, ne dulje od nekoliko dodatnih sekundi.

2. Napad grubom silom

Slično napadu iz rječnika, i napad grubom silom dolazi s dodatnim bonusom za hakera. Umjesto da jednostavno koriste riječi, napad grubom silom omogućuje im otkrivanje nerečniknih riječi radeći kroz sve moguće alfanumeričke kombinacije od aaa1 do zzz10.

Nije brzo, pod uvjetom da vaša lozinka sadrži više od nekoliko znakova, ali na kraju će je otkriti. Napadi grubom silom mogu se skratiti bacanjem dodatnih računalnih konjskih snaga, kako u pogledu procesorske snage - uključujući iskorištavanje snage GPU-a vaše grafičke kartice - tako i brojeva strojeva, poput upotrebe distribuiranih računalnih modela poput mrežnih rudara bitcoina.

3. Rainbow Table Attack

Dugini stolovi nisu toliko živopisni kao što im ime govori, ali za hakera bi vam lozinka mogla biti na kraju. Na najjednostavniji mogući način, duginu tablicu možete svesti u popis unaprijed izračunatih hashova - numeričke vrijednosti koja se koristi prilikom šifriranja lozinke. Ova tablica sadrži raspršivače svih mogućih kombinacija lozinki za bilo koji zadani algoritam raspršivanja. Rainbow tablice su atraktivne jer smanjuju vrijeme potrebno za probijanje hasha lozinke na jednostavno traženje nečega na popisu.

Međutim, dugini stolovi su ogromne, nezgrapne stvari. Za rad im je potrebna ozbiljna računalna snaga, a tablica postaje beskorisna ako je hash koji pokušava pronaći zasoljen dodavanjem slučajnih znakova u lozinku prije nego što rasprši algoritam.

Govori se o postojanju slanih dugih stolova, ali oni bi bili toliko veliki da bi ih bilo teško koristiti u praksi. Vjerojatno bi radili samo s unaprijed definiranim nasumičnim skupom znakova i nizovima lozinki ispod 12 znakova, jer bi veličina tablice u suprotnom bila čak i hakerima na državnoj razini.

4. Lažno predstavljanje

Postoji jednostavan način za hakiranje, pitajte korisnika za njegovu lozinku. Phishing e-pošta vodi nesumnjivog čitatelja do lažne stranice za prijavu povezanu s bilo kojom uslugom kojoj haker želi pristupiti, obično tražeći od korisnika da ispravi neki strašni problem sa svojom sigurnošću. Ta stranica zatim preslikava njihovu lozinku i haker je može koristiti za vlastitu svrhu.

Zašto se mučiti da se mučite s lomljenjem lozinke kad će vam je korisnik ionako rado dati?

5. Socijalni inženjering

Socijalni inženjering izvodi cijeli koncept upita korisnika izvan ulazne pošte s kojom se phishing obično drži i u stvarnom svijetu.

Favorit socijalnog inženjera je nazvati ured koji se predstavlja kao tehničar za IT sigurnost i jednostavno zatražiti lozinku za pristup mreži. Bili biste zapanjeni koliko često to djeluje. Neki čak imaju potrebne spolne žlijezde za oblačenje odijela i značke prije nego što uđu u posao kako bi recepcionaru postavili isto pitanje licem u lice.

6. Zlonamjerni softver

Keylogger ili strugač zaslona može instalirati zlonamjerni softver koji bilježi sve što upišete ili snima snimke zaslona tijekom postupka prijave, a zatim prosljeđuje kopiju ove datoteke u hacker central.

Neki će zlonamjerni softver tražiti postojanje datoteke lozinke klijentskog web preglednika i kopirati je koja će, osim ako nije pravilno šifrirana, sadržavati lako dostupne spremljene lozinke iz korisnikove povijesti pregledavanja.

7. Pucanje izvan mreže

Lako je zamisliti da su lozinke sigurne kada sustavi koje štite zaključaju korisnike nakon tri ili četiri pogrešna nagađanja, blokirajući automatizirane programe pogađanja. Pa, to bi bilo istina da nema činjenice da se većina hakiranja lozinki odvija izvan mreže, koristeći skup raspršivača u datoteci lozinke koja je 'dobivena' iz ugroženog sustava.

Često je dotični cilj ugrožen hakiranjem treće strane, koja zatim omogućuje pristup poslužiteljima sustava i onim najvažnijim heš datotekama korisničke lozinke. Alat za razbijanje lozinki tada može potrajati onoliko dugo koliko treba da pokušaju razbiti kôd bez upozorenja ciljnog sustava ili pojedinog korisnika.

8. Surfanje ramenima

Drugi oblik socijalnog inženjeringa, surfanje ramenima, baš kao što to podrazumijeva, podrazumijeva zavirivanje preko ramena osobe dok unosi vjerodajnice, lozinke itd. Iako je koncept vrlo niskotehnološki, iznenadili biste se koliko lozinki i osjetljivih podataka je ukraden na ovaj način, zato budite svjesni svog okruženja kada pristupate bankovnim računima itd. u pokretu.

Najsigurniji hakeri prihvatit će masku kurirskog kurira, tehničara za zrakoplovstvo ili bilo čega drugog što im omogućuje pristup poslovnoj zgradi. Jednom kad uđu, odora uslužnog osoblja pruža neku vrstu besplatne propusnice za nesmetano lutanje i bilježenje lozinki koje unose pravi članovi osoblja. Također pruža izvrsnu priliku da uočite sve one bilješke post-it-a zalijepljene na prednji dio LCD zaslona s iscrtanim prijavama.

9. Paukanje

Pametni hakeri shvatili su da se mnoge korporacijske lozinke sastoje od riječi koje su povezane sa samim poslom. Proučavajući korporativnu literaturu, materijal za prodaju web stranica, pa čak i web mjesta konkurenata i kupaca s popisa, mogu pružiti streljivo za izradu prilagođenog popisa riječi koji će se koristiti u napadima grube sile.

Stvarno pametni hakeri automatizirali su postupak i dopustili aplikaciji za paučenje, slično pretraživačima weba koje koriste vodeće tražilice, kako bi identificirali ključne riječi, prikupili i poredali popise za njih.

10. Pogodite

Najbolji prijatelj cracker-a za lozinku je, naravno, predvidljivost korisnika. Ako se nije stvorila uistinu slučajna lozinka pomoću softvera posvećenog zadatku, vjerojatno neće biti nešto slučajno generirana od strane korisnika 'slučajna' lozinka.

Umjesto toga, zahvaljujući emocionalnoj privrženosti našeg mozga stvarima koje volimo, šanse su da se te slučajne lozinke temelje na našim interesima, hobijima, kućnim ljubimcima, obitelji itd. Zapravo, lozinke se obično temelje na svim stvarima o kojima volimo čavrljati na društvenim mrežama, pa čak i uključuju u naše profile. Provalnici lozinki vrlo će vjerojatno pogledati ove podatke i iznijeti nekoliko - često ispravnih - obrazovanih nagađanja kada pokušavaju provaliti lozinku na razini potrošača bez pribjegavanja rječničkim napadima ili napadima grube sile.

Ostali napadi na koje se treba čuvati

Ako hakerima išta nedostaje, to nije kreativnost. Koristeći razne tehnike i prilagođavajući se neprestano mijenjajućim sigurnosnim protokolima, ovi interloperi i dalje uspijevaju.

Primjerice, svatko na društvenim mrežama vjerojatno je na svoj 14. rođendan vidio zabavne kvizove i predloške koji traže da razgovarate o svom prvom automobilu, omiljenoj hrani i pjesmi broj jedan. Iako se ove igre čine bezazlenima i zasigurno ih je zabavno objaviti, zapravo su otvoreni predložak za sigurnosna pitanja i odgovore na provjeru pristupa računu.

Prilikom postavljanja računa pokušajte upotrijebiti odgovore koji se zapravo ne odnose na vas, ali kojih se lako možete sjetiti. Koji je bio vaš prvi automobil? Umjesto da odgovorite iskreno, umjesto njega stavite automobil iz snova. Inače, jednostavno nemojte objavljivati nikakve sigurnosne odgovore na mreži.

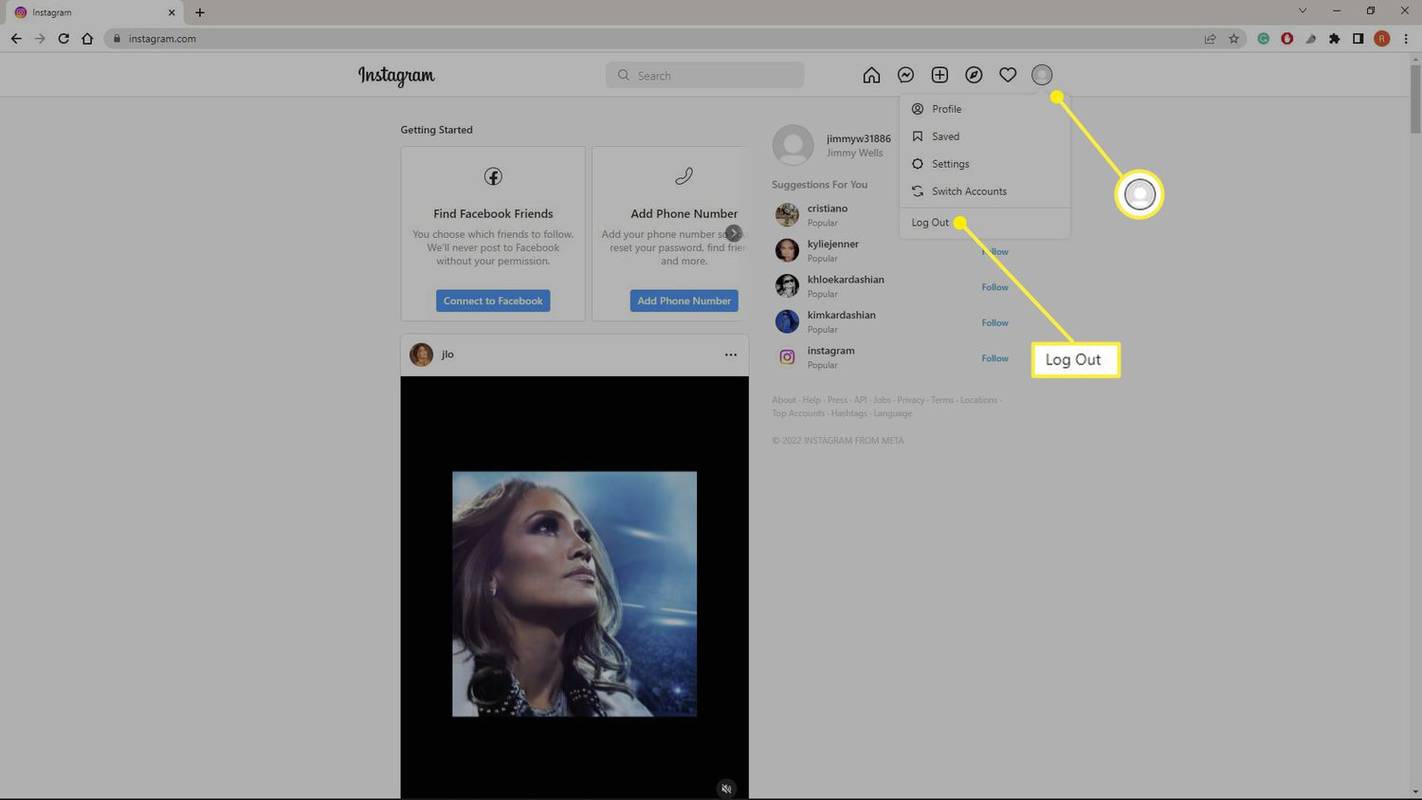

Drugi način za pristup je jednostavno resetiranje lozinke. Najbolja linija obrane od interlopera koji resetira vašu lozinku je upotreba adrese e-pošte koju često provjeravate i ažuriranje podataka o kontaktima. Ako je dostupno, uvijek omogućite dvofaktorsku provjeru autentičnosti. Čak i ako haker sazna vašu lozinku, ne može pristupiti računu bez jedinstvenog kontrolnog koda.

Često postavljana pitanja

Zašto trebam drugačiju lozinku za svaku web stranicu?

Vjerojatno znate da ne biste trebali davati lozinke i ne biste trebali preuzimati sadržaj koji vam nije poznat, ali što je s računima na koje se svakodnevno prijavljujete? Pretpostavimo da za svoj bankovni račun upotrebljavate istu lozinku koju koristite za proizvoljan račun kao što je Grammarly. Ako se napadne Grammarly, korisnik tada ima i vašu lozinku za bankarstvo (i možda vašu e-poštu što vam olakšava pristup svim vašim financijskim resursima).

Što mogu učiniti kako bih zaštitio svoje račune?

Korištenje 2FA na bilo kojem računu koji nudi tu značajku, upotreba jedinstvenih lozinki za svaki račun i kombinacija slova i simbola najbolja je linija obrane od hakera. Kao što je prethodno rečeno, postoji puno različitih načina na koji hakeri dobivaju pristup vašim računima, tako da druge stvari koje trebate osigurati da redovito radite čine ažuriranje softvera i aplikacija (za sigurnosne zakrpe) i izbjegavajući preuzimanja koja vam nisu poznata.

Koji je najsigurniji način čuvanja lozinki?

Pratiti nekoliko jedinstveno čudnih lozinki može biti nevjerojatno teško. Iako je puno bolje proći kroz postupak poništavanja zaporke, nego što je ugrožavanje računa, to oduzima puno vremena. Da biste zaštitili svoje lozinke, možete koristiti uslugu poput Last Pass ili KeePass za spremanje svih lozinki računa.

Također možete koristiti jedinstveni algoritam za zadržavanje lozinki, a olakšavajući ih pamćenje. Na primjer, PayPal bi mogao biti nešto poput hwpp + c832. U osnovi je ova lozinka prvo slovo svake stanke u URL-u (https://www.paypal.com) s posljednjim brojem u godini rođenja svih u vašem domu (samo kao primjer). Kada se idete prijaviti na svoj račun, pogledajte URL koji će vam dati prvih nekoliko slova ove lozinke.

Dodajte simbole kako biste lozinku učinili još težim za hakiranje, ali organizirajte ih tako da ih je lakše zapamtiti. Na primjer, simbol + može biti za sve račune koji se odnose na zabavu dok je! može se koristiti za financijske račune.